勢い増すサイバー攻撃の脅威、企業は自らをどのように守るべきかイベントレポート

公開日:2024年11月7日

2024年上半期のセキュリティ脅威とランサムウェアの最新動向に関する説明会を開催

2024年に入り、大手企業へのサイバー攻撃によって大規模なシステム障害が相次いで発生し、企業活動だけでなく生活者の日常生活にまで大きな影響を及ぼしています。年々増加の一途を辿っているサイバー攻撃は、企業にとってだけでなく、社会にとっても大きな脅威となりつつあるのです。そこで重要になるのが、サイバー攻撃の脅威について最新の動向を知り、必要なセキュリティ対策を講じること。そこでキヤノンITソリューションズは10月8日、2024年上半期のセキュリティ脅威とランサムウェアの最新動向に関する報道機関向け説明会を開催。オンライン、オフラインで数多くの報道関係者が参加しました。

ランサムウェア攻撃の背景にある、ダークエコシステムの存在

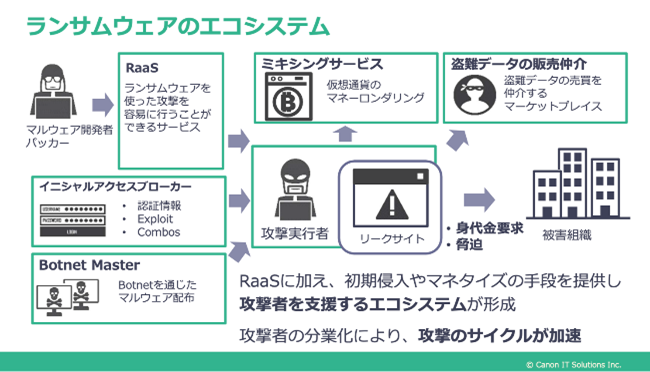

なぜ、このような手際の良い攻撃が可能になっているのでしょうか。池上はこうした攻撃の背景に「攻撃者を後押しするエコシステムの存在があります」と指摘します。

ランサムウェア攻撃では、被害を受けた企業や攻撃をする犯罪組織、そして外部に漏えいした情報に注目が集まりがちです。しかしその背景には、ランサムウェア攻撃を容易にするツール(RaaS:Ransomware as a Service)を開発する「マルウェア開発者」、企業のネットワークにアクセスするための認証情報などを窃取・提供する「イニシャルアクセスブローカー」、ランサムウェアの実行ファイルを配布する「Botnet Master」などの存在があります。さらに攻撃が成功した後には、身代金として得た仮想通貨をマネーロンダリングする「ミキシングサービス」や、窃取した機密情報の売買を仲介するマーケットプレイスの存在も確認されています。このように様々な立場の犯罪者が分業することによって攻撃の質と規模が進化しているのです。「代表的なRaaSとしてはLOCKBITや8BASEなどが挙げられますが、捜査機関によって関係者の逮捕や配布コンテンツの公開停止を進めても、RaaSサイトは様々な国のサーバーに分散して設置されているため、全てを一斉に止めることは難しいと思われます(池上)。

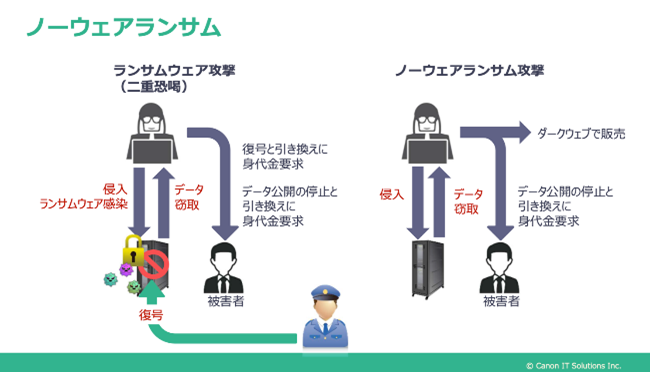

このように犯罪者が独自のエコシステムを形成して行われる企業への攻撃では、どのような被害が生まれているのでしょうか。警察庁がまとめた資料によると、企業・団体におけるランサムウェア被害の認知件数は2024年上半期で114件。データの暗号化を行わず機密情報の窃取と公開を止める条件として身代金を要求する「ノーウェアランサム攻撃」を含めると128件となり、半期の統計としては過去最多を記録しています。通年ベースで見ても、2022年以降は年200件以上で高止まり状態が続いています。

「この集計はあくまで警察庁に被害報告のあった件数なので、被害にあっても届け出されないケースを考慮すると、潜在的にはこの何倍もの被害が発生している可能性があります。ランサムウェアの被害は依然として暗号化の解消と窃取した情報の公開停止という二重脅迫が多くを占めていますが、一部では機密情報の窃取にフォーカスした攻撃を行い、その公開停止やデータ破棄と引き換えに身代金を要求するノーウェアランサム攻撃も見られるようになりました」(池上)。

実際の被害事例を見てみると、2023年6月からの1年余りの間に、製造業や医療機関、自治体や大手出版社など様々な企業・組織がランサムウェア攻撃の被害に遭っています。「私立中学・高校において、生徒の成績データが暗号化されてしまい、教師の記憶に基づいて生徒を評価せざるを得なくなったといったような事例も発生しています。暗号化だけではなく、 情報流出だけでも大きな被害につながる可能性があるので注意が必要です」(池上)。

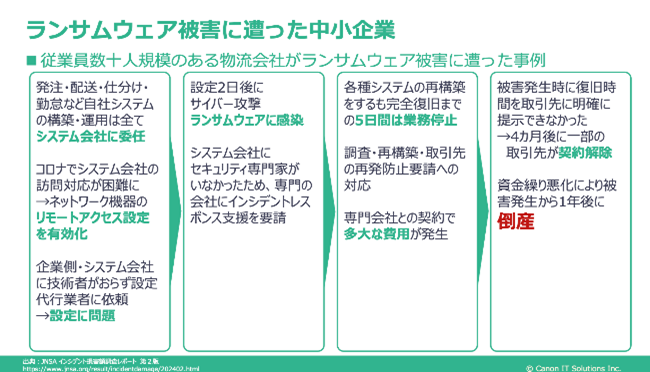

またある中小規模の物流会社では、ランサムウェア攻撃によって業務が停止し、被害からの復旧と再発防止に多大なコストが発生したことに加えて一部の取引先からの契約が解除されてしまい、資金繰りの悪化から倒産に至ってしまったというケースも。「最悪のケースですが、実際に起きた事例です。ひとたびランサムウェア攻撃というインシデントが発生すると、調査・復旧対策などの追加費用の発生や社会的信用の低下、顧客からの取引縮小など、企業にとって死活問題となるような重大なリスクが発生することを示しています」(池上)。

サプライチェーンに潜む“穴”を攻撃し始めた犯罪者たち

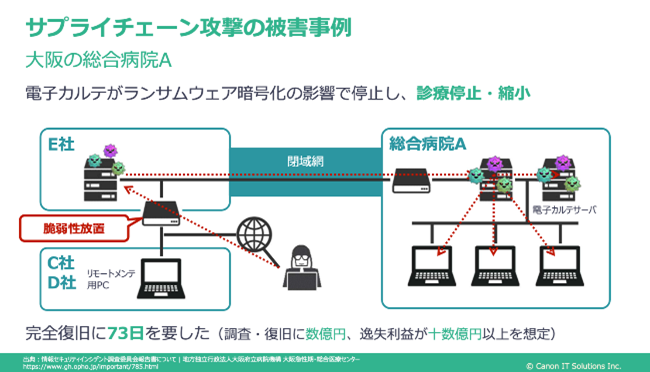

ここまで紹介したランサムウェア攻撃は、攻撃を行う犯罪者が企業や団体の機密情報を直接ターゲットにしたケースですが、一方でターゲット企業と取引関係のある下請け企業などに攻撃を仕掛ける「サプライチェーン攻撃」と呼ばれる手口も増加しているといいます。

「大企業は、近年のサイバー攻撃の激化に応じてセキュリティ対策を強化しており、守りが非常に強固になってきています。そのため、攻撃者から見ると攻略の難易度が上がってきているので、直接攻撃するには多大なコストと労力を要します。そこで、ターゲットとしている企業と取引関係にある中小企業などに狙いを定め、攻撃を試みます。大企業のサプライチェーンには多くの企業がつながっているので数も多く、中には守りの弱い中小企業も存在しているのです。また、ターゲット企業と取引関係にある企業は、大企業のネットワークに対して特別なアクセス権限を与えられている場合もあるため、その権限を悪用することで容易に本来のターゲットに潜入できる場合があります」(池上)。

例えば、ある総合病院の被害事例では、電子カルテシステムがターゲットになりました。しかし狙われたのは総合病院のネットワークでも、総合病院で運用する電子カルテシステムの構築・運用を手がけるベンダー企業のネットワークでもありません。実際に狙われたのは、ベンダー企業と取引のあった別の企業とリモートメンテナンスを目的に接続していたネットワークのVPN機器。この脆弱性を狙われてベンダー企業のネットワークに侵入され、さらにベンダー企業と総合病院で接続していた閉塞網を経由して総合病院のネットワークが攻撃されたのです。

「最終的に電子カルテを含む基幹システムの大部分がランサムウェアで暗号化され、総合病院は診療の停止、縮小を余儀なくされました。このケースでは、診療機能が完全に復旧するまでに73日を要し、10数億円以上の損害を被ったといわれています。ランサムウェアの被害に遭うと、攻撃者による身代金要求だけではなく、システムの復旧にもコストがかかります。警察庁のまとめによると、被害を受けた企業・組織の半数近くが被害の調査と復旧に1,000万円以上の費用を要したと回答しています」(池上)。

増加するランサムウェア攻撃に対して、企業ができる対策とは

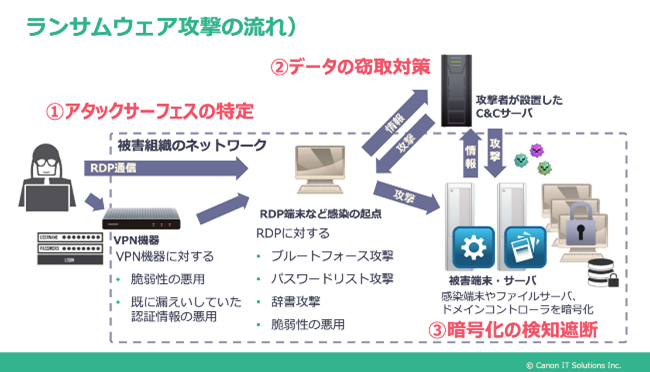

ここまで説明した通り、攻撃の巧妙化、多様化、組織化が進むランサムウェア攻撃に対して、企業はどのような対策を講じる必要があるのでしょうか。池上は、(1)VPN機器やRDP機器など攻撃の糸口となる「アタックサーフェス」の特定と脆弱性の対策、(2)攻撃者による機密情報の窃取を防ぐための対策、(3)社内ネットワークの暗号化を狙ったプログラムの検知とプロセスの遮断の3点を挙げます。キヤノンITソリューションでは、アタックサーフェスの特定と対策には「ASM(Attack Surface Management)サービス」、データの窃取を想定した機密情報の暗号化には「AppCheck」、そして攻撃者による暗号化プログラムの検知と遮断には「PCFILTER」というツールをそれぞれ提供しています。

キヤノンITソリューションズのアタックサーフェスの特定と対策サービス

ASMサービス

インターネット上の未把握のIT資産を発見し、組織の外部からアクセス可能なIT資産を発見し、存在する脆弱性などのリスクを継続的に検出/評価するサービスです。

ASMツールをキヤノンITSが設定し、インターネット側から継続的な診断を行い、評価を分かりやすくレポートします。

AppCheck

ファイルの変化をリアルタイムで検出し、ランサムウェアによる不正な暗号化をブロックします。マルウェアの識別情報であるシグネチャを使用しない独自の状況認識技術により、未知のランサムウェア被害を防ぐことが可能です。ランサムウェアにより重要なファイルが暗号化された場合でも、リアルタイムバックアップ・復元機能で、ファイルを暗号化前の状態に戻すことができます。

PCFILTER

個人情報を含むファイルを高速で自動検出し、管理者による適切な対処と管理を実現します。PCやネットワークドライブ内にある、マイナンバーやクレジットカード番号などの情報が含まれたファイルを素早く検出し、暗号化/削除が可能です。また、データ授受経路の遮断機能を備え、情報漏えいを未然に防ぐことができます。

池上は、講演のまとめとして「ランサムウェアの被害は年々増加していて、攻撃の8割はVPNやRDPを経由して企業のネットワークに侵入しています。また、攻撃者のエコシステムが形成されており、その手法も多様化しています。ランサムウェア対策として、アタックサーフェスの特定、データの窃取を想定した対策、暗号化の検知・遮断が重要です」と一層の注意を呼びかけました。

サイバーセキュリティの専門家が語る、“今そこに迫る危機”

説明会の後半では、ゲストとしてお招きした神戸大学名誉教授の森井昌克先生よりサイバーセキュリティをめぐる最新の動向とこれからの対策についてお話いただきました。

森井先生は、企業や組織を狙ったマルウェアによる大規模な攻撃は、世界的にみると30年以上前から続いている脅威であることを指摘。マルウェアのひとつであるランサムウェアによる攻撃も昨今登場した脅威ではなく以前から存在している脅威である点、そして昨今は単なる嫌がらせや業務妨害の域を超えて、企業や社会が具体的な被害を受けている状況にまで拡大してしまった点を指摘しました。その上で、森井先生は「2025年に開催を控えている大阪・関西万博が大規模なサイバー攻撃のターゲットになるのではないか」と語ります。

「デジタルを活用した展示や(メタバースなどの)サイバー空間で博覧会を開催することも計画されていますし、来場者の入退場管理をQRコードや顔認証などデジタルで行う計画ですので、それに対する妨害やイベント開催を契機としたサイバー攻撃が危惧されています。世界的なイベントが開催されるときには、必ずと言っていいほど(開催国を狙った)サイバー攻撃が盛んになってきます。そのターゲットも、(外国人攻撃者による)地名の勘違いなど誤認攻撃も含めて日本国内の様々な地域に拡大する可能性があります」(森井先生)。