勢い増すサイバー攻撃の脅威、企業は自らをどのように守るべきか(3/3)イベントレポート

公開日:2024年11月7日

2024年上半期のセキュリティ脅威とランサムウェアの最新動向に関する説明会を開催

2024年に入り、大手企業へのサイバー攻撃によって大規模なシステム障害が相次いで発生し、企業活動だけでなく生活者の日常生活にまで大きな影響を及ぼしています。年々増加の一途を辿っているサイバー攻撃は、企業にとってだけでなく、社会にとっても大きな脅威となりつつあるのです。そこで重要になるのが、サイバー攻撃の脅威について最新の動向を知り、必要なセキュリティ対策を講じること。そこでキヤノンITソリューションズは10月8日、2024年上半期のセキュリティ脅威とランサムウェアの最新動向に関する報道機関向け説明会を開催。オンライン、オフラインで数多くの報道関係者が参加しました。

世界的に被害が拡大するランサムウェアの最新トレンド

大阪・関西万博の開催に合わせて増加していくと思われるサイバー攻撃でも中心になると考えられているのが、ランサムウェア攻撃です。森井先生はこのランサムウェアについて「現在、言葉だけが先行してしまっていて、その本質が理解されていない部分があるのではないでしょうか。また、その対策についてもVPNの脆弱性対策やデータのバックアップが言われますが、それも本質的な対策とは言えません。本来は事業の継続が目的なのではないでしょうか」と指摘。その上で、昨今のランサムウェアのトレンドと対策について紹介しました。

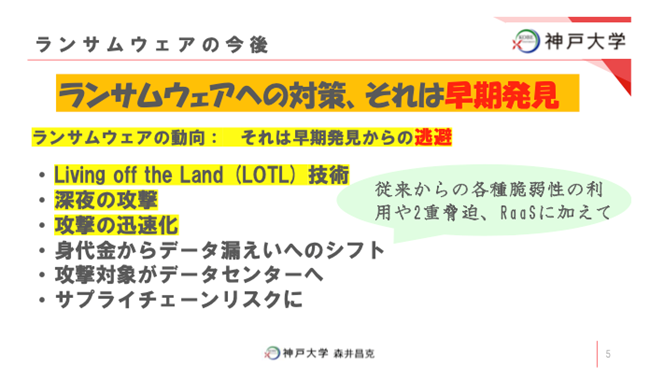

まず、ランサムウェアの被害を食い止めるためには、ネットワーク内に侵入したランサムウェアを早期発見することが重要になります。もちろん、攻撃者はそれを理解しているため「いかにランサムウェアが発見されないようにするか」「ランサムウェアの発見を遅らせられるか」を目的とした対策がランサムウェア側のトレンドになっているといいます。例えば、パソコンのOSや本来導入されているプログラムを活用したり、端末側で本来行なっているデータの暗号化とランサムウェア側で行う暗号化の区別を難しくすることで検知の目を掻い潜るなど、早期発見を回避して巧妙に身を隠すための対策を行なっているのです。

「ランサムウェアが攻撃を行うとあっという間に社内ネットワークのデータが暗号化され漏えいするイメージを持つかもしれませんが、実際にはデータの暗号化や窃取にはとても時間が掛かります。できるだけ処理を高速化したり、ノーウェアランサム攻撃のように暗号化ではなくデータ漏えいに対して身代金を取るといった手法にシフトする傾向もあります」(森井先生)。

ランサムウェア+サプライチェーンへの攻撃が、重大なセキュリティ脅威に

そして、池上も指摘した企業のサプライチェーン全体を狙った攻撃も昨今の重大なリスクだといいます。

「大企業ではセキュリティ対策が十分に講じられているが、その上で攻撃者はサプライチェーン全体を攻撃対象にしている。特に攻撃のターゲットになっているのが、大企業の取引先である中小企業や様々な企業のデータが保管されているデータセンター。サプライチェーン全体でリスクを考えていく必要があります」(森井先生)。

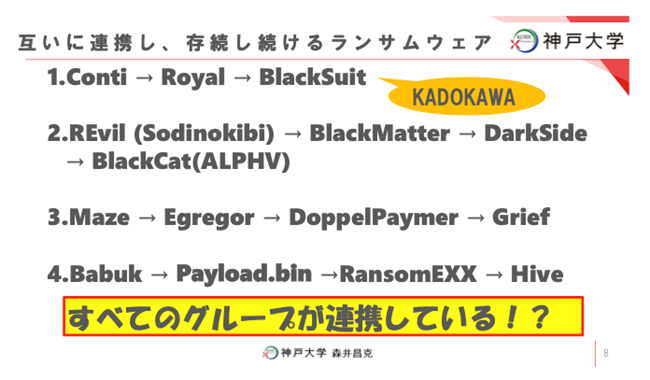

森井先生によると、昨今のランサムウェアは「LOCKBIT」などいくつかのプログラムを原点にして派生や亜種といった形で新しいプログラムがどんどん開発されており、ダークウェブ上ではRaaSの形式で誰でも使用できる状態で取引されているといいます。攻撃だけでなく、その後に身代金をどうやって取るか、身代金をどうやって分配するかも全てセットになっているのです。過去にランサムウェアのグループが摘発された際に押収された利用者リストの中には、日本人と思われる人物の名前も入っていたのだそうです。

「ランサムウェアを開発・使用するグループは(摘発などにより)離散集合を繰り返しながら細分化しています。そしてそれぞれのグループは、ひとつのプログラムから派生した似ているプログラムを使用しているので連携している場合もあるのです」(森井先生)。

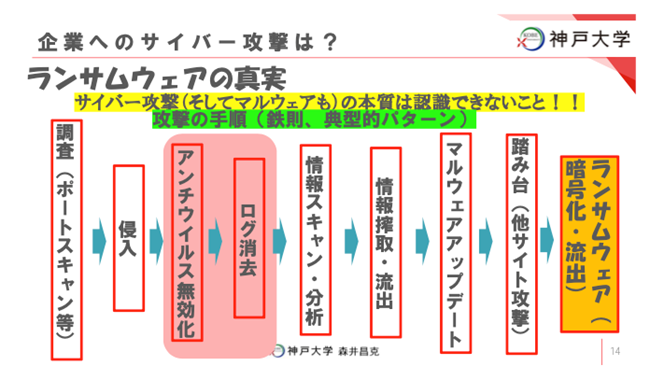

ランサムウェアはどのようにして企業のネットワークを侵食するのか

続いて森井先生は、ランサムウェアが企業を攻撃するプロセスとその本質的な対策についてお話をされました。森井先生は、「ランサムウェアは、いきなり企業のVPNやRDPを攻撃するわけではありません」と指摘。攻撃者は、まず社員個人のパソコンなどの端末に一般的なマルウェア(コンピューターウイルス)を侵入させて、そこからランサムウェアを引き込むケースが多いのだといいます。つまりランサムウェア攻撃は、急に大規模に始まるのではなく、一般的なマルウェアが社員の端末に感染するところから静かに始まるのです。

「個人の端末に侵入したマルウェアは、まずはアンチウイルスを無効化したり、システムログを消去したり、OSを騙したりして自分自身を隠します。よほどの専門家でない限り、身を隠したマルウェアを発見するのは難しくなります。そのように下地を作った段階で密かにネットワーク上の様々な端末やデータにアクセスして機密情報を外部に流出させます。ネットワークを介して他社のネットワークを攻撃することもあるでしょう。そして最終的にやるべきことをやった段階でランサムウェアを引き込み、身代金を要求するのです」(森井先生)。

森井先生が前述した通り、膨大な機密情報の漏えいやデータの暗号化には相応の時間が掛かります。そのため、先行して感染したマルウェアがステルスの状態で静かに作業を進め、ランサムウェアが起動して企業がサイバー攻撃を認知した時点では攻撃者の作業は全て終わっているという状況が生まれているのです。

ランサムウェア対策の本質は、「己を知り、基本を徹底すること」

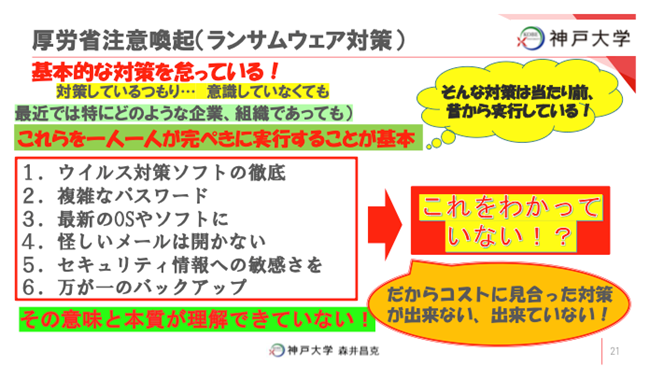

では、このようなプロセスを踏まえて企業はどのような対策を考えるべきなのか。森井先生は「ランサムウェアばかりにフォーカスするのではなく、基本的なマルウェア対策、サイバー攻撃対策を考えなければなりません」と指摘します。

「マルウェア対策やデータのバックアップ、そして社員への教育と意識の向上をすればランサムウェアは高い確率で防げます。しかし実際には多くの企業がランサムウェアの被害に遭っています。ということは、これらの基本的な対策が十分にできていないということなのです。中でも教育と意識向上は最も大事なことで、最大の脆弱性は人間の心理です。例えば、大企業は高い意識でしっかりランサムウェア対策を講じていると思いますが、サプライチェーン上の中小企業の中には、専門人材もいなければ資金力もないわけです。その中でいかに基本的なマルウェア対策を徹底できる意識を持てるかが重要なのです」(森井先生)。

森井先生が指摘する「基本的なマルウェア対策」とは、企業が使用するパソコンに対するセキュリティソフトの導入と最新アップデートの適用、複雑なパスワードの導入、OSの最新アップデートの適用、不審なメールの削除など、20年以上前から言われているセキュリティ対策。これができていればマルウェアの侵入は防げますし、その先にあるランサムウェア攻撃も防げるのです。裏を返せば、こうした基本的な対策のどこかに社員の意識の欠如などを理由にした“抜け穴”が存在するからこそ、攻撃者は容易に企業のネットワークに侵入できてしまうとも言えます。

「社員が100人でも1万人でも100万人でも、その中で1人でも怪しいメールを開いてしまったり、セキュリティソフトを無効にしてしまっていれば、その組織のセキュリティ対策は意味を成さないのです。どこかに穴があれば、攻撃者はそこから入り込んで横展開できてしまうのです。つまり、社内やサプライチェーンの中で社員が危機管理を自分自身の問題として捉えられるかが大きな問題になるわけです」(森井先生)。

森井先生によると、ランサムウェアの被害に遭った企業に捜査機関が捜査に向かうと、そもそも企業の担当者が自分たちのシステム構成やネットワークの構成を正確に理解していない、その上でバックアップもどのように作成しているのか、どうすれば復旧できるのかを理解していないケースが少なくなく、特に中小企業にこの傾向が顕著だといいます。その上で森井先生は、ランサムウェア対策の基礎として、自分たちのシステムやネットワークを理解し必要な対策が厳格に講じられているかを確認することが重要だと指摘しました。

「ランサムウェア対策として敵(攻撃者)を知ることは重要です。しかしそれより大切なのは自分自身を知ること。自社のシステムやネットワークがどのような状況になっているのかをしっかり知るようにしましょう。それによって、どのような対策を取れば良いのかがわかってきます。それが危機管理の鉄則です」(森井先生)。