第1回 SCS評価制度とは?―なぜEDIは無関係ではないのかコラム:SCS評価制度に備える!EDIとセキュリティの統合で進めるサプライチェーンセキュリティ対策

第1回 SCS評価制度とは?―なぜEDIは無関係ではないのかコラム:SCS評価制度に備える!EDIとセキュリティの統合で進めるサプライチェーンセキュリティ対策

公開日:2026年3月31日

近年、サイバー攻撃は特定の企業単体ではなく、取引関係を起点としたサプライチェーン全体を狙う形へと進化しています。こうした背景を受け、経済産業省は2026年度末の制度開始を目指し、「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の構築を進めています。

本連載では、まずSCS評価制度の概要を整理したうえでEDIユーザーの視点から見た「新制度との接点」に焦点を当てて解説します。

第1回となる今回は、

- SCS評価制度とはどのような制度なのか

- なぜEDIが「無関係ではない領域」なのか

を、まず全体像から押さえます。

-

※

本稿の制度内容の整理は、経済産業省が公表している「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)」および関連資料を参考に、EDI実務の観点から再構成しています。

サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)とは何か?

サプライチェーン全体を守るための共通指標

SCS評価制度の概要

SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)は、サプライチェーンにおける重要性を踏まえて、企業が満たすべきセキュリティ対策を★3~5の段階で示すことが想定されています。(出典1,2)。ポイントは、取引の現場で使える“共通の物差し”を設け、過不足のないセキュリティ対策を判断しやすくすることにあります。制度構築方針(案)では、2社間の取引契約等で、発注側が委託先に適切な段階(★)を提示し、示された対策を促しつつ実施状況を確認する使われ方を想定しています(出典1)。★

なぜ今、SCS評価制度が必要とされているのか

制度構築方針(案)では、背景として次のような構造が整理されています。

- 発注側の困りごと

-

- 取引先がどの程度のセキュリティ対策をしているのか、外から判断しにくい

- 個別にチェックリストを作ると、要求が妥当なのか自分でも分からなくなる

- 受注側の困りごと

-

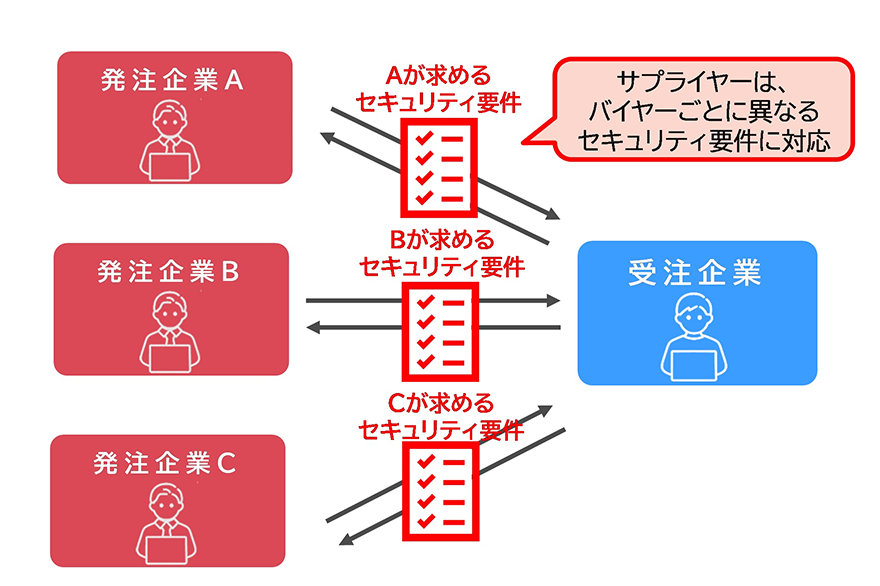

- 発注元ごとに異なる要求事項を求められ、対応が属人化・過重化しやすい

- 特に中小企業では、人的・コスト的な負担が大きくなりがち

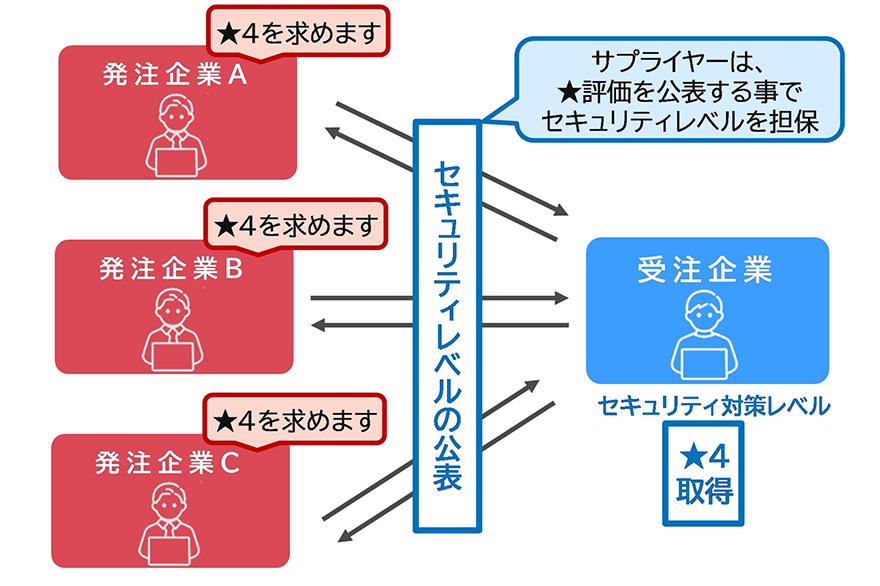

つまり、

発注側は「見えないから不安」、

受注側は「要求がバラバラでしんどい」。

このギャップを埋めるために、「最低限ここまでは」「標準的にはここまで」という段階(★)を設け、対策状況を共通の枠組みで整理・可視化しよう、というのがSCS評価制度です。

サプライチェーンのセキュリティ水準向上を支援

評価制度に対応する「セキュリティ対策診断サービス」

SCS評価制度(サプライチェーン強化に向けたセキュリティ対策評価制度)は、経済産業省が検討を進める、サプライチェーン全体のセキュリティ水準向上を目的とした評価制度です。企業のセキュリティ対策状況を共通の基準で可視化し、取引先間で求める対策水準を明確化します。評価は★3~★5の段階で示され、特に取引データの受け渡しや事業継続に直結するEDIは重要な確認ポイントとなります。

キヤノンITSでは、「セキュリティ対策診断サービス」をご提供しています。専任のエンジニアがお客さまのセキュリティ対策状況を詳細にヒアリングし、潜在的なリスクを可視化するソリューションです。セキュリティ対策評価制度の認定レベル(★3/★4)を基準に顧客のセキュリティ対策状況を診断し、現状を可視化したうえで、課題に応じた対策の強化や追加の対策を提案します。

国際的な考え方を背景にした制度設計

SCS評価制度の要求事項は、米国国立標準技術研究所(NIST)が策定したNIST Cybersecurity Framework(NIST CSF)など、国際的に広く参照されているセキュリティの考え方を背景に整理されています。

NIST CSFでは、セキュリティ対策を「特定・防御・検知・インシデント対応・復旧」といった一連の流れで捉えます。SCS評価制度も同様に、単なる防御だけでなく、インシデント発生後まで含めて整理する点が特徴です。そのため本制度は、日本独自の特殊なルールではなく、既存のガイドラインや実務対応を踏まえて構築された制度として理解することができます。

★3/★4/★5とは何か

制度構築方針(案)では、★3~★5の3段階を設ける予定であることが示されています(出典1,2)。

- ★3:全てのサプライチェーン企業が最低限実装すべき対策

-

(基礎的な防御策と体制整備が中心)

評価スキームは「専門家確認付き自己評価」が想定されています(出典1)。 - ★4:標準的に目指すべき対策

-

(取引先管理、資産管理、インシデント対応などを含む包括的な対策)

評価スキームは「第三者評価」が想定されています(出典1)。 - ★5:到達点として目指すべき対策

-

(国際規格等に基づくリスクベースの考え方を前提とした高度な水準)

詳細は令和8年度以降に検討が進む位置づけです(出典1)。 -

影響が連鎖しやすい

EDIで問題が起きると、自社内だけでなく取引先、その先へと影響が波及しやすくなります。

-

業務継続に直結する

障害やインシデント時に、短時間で影響範囲を切り分け、復旧・代替に移れるかが重要になります(止めやすい仕組みではないため)。

-

外部との関係(取引先・外部サービス)が必ず絡む

取引先とのやり取り、外部サービスの利用など、責任の持ち方・確認の仕方を整理しないと説明が難しくなります。

| ★3 全てのサプライチェーン企業が最低限実装すべきセキュリティ対策 | ★4 サプライチェーン企業等が標準的に目指すべきセキュリティ対策 | ★5 サプライチェーン企業等が到達点として目指すべき対策 | |

|---|---|---|---|

| 想定される 脅威 | 基本的なサイバー攻撃、マルウェア感染 | 標的型攻撃、サプライチェーン攻撃 | 高度な持続的攻撃、ゼロデイ攻撃 |

| 対策の考え方 | 基礎的なシステム防御策と体制整備を中心に実施 | 組織ガバナンス・取引先管理、システム防御・検知、インシデント対応等包括的な対策 | 国際規格等におけるリスクベースの考え方に基づき、自組織に必要な改善プロセスを整備、ベストプラクティスに基づく対策 |

| 達成基準 | 専門家確認付自己評価(83項目) | 第三者評価(157)項目 ※評価コスト負担権限策を検討中 | 第三者評価(項目数は検討中) |

| 運用開始時期 | 2026年度下期予定 | 2026年度下期予定 | 検討中 |

重要なのは、★の取得そのものは目的ではなく、サプライチェーンでの立ち位置・影響度に応じて、求める水準を決めやすくするための段階設計だという点です(出典1、2)。

なぜEDIは無関係ではないのか

制度構築方針(案)では、評価の対象を企業等のIT基盤(クラウド環境で運用するものも含む)とし、インターネット公開サーバ、エンドポイント、外部ネットワーク境界(ファイアウォール/ルータ/VPN装置等)などを含める考え方が示されています。

EDIは、受発注・出荷・請求など取引の中核データが社外と行き来する“入口”になりやすく、次の点で影響がある領域です。

ここで大事なのは、EDI固有の細かな違いを論じることではなく、一般的なセキュリティの観点(脆弱性、通信、認証、ログ、BCP、委託先管理など)を、EDIにも“運用として”適用できているかという点です。そのためEDIは、SCS評価制度時代の取引において、「取引データと取引継続を守るうえで、セキュリティ上の要になりやすい領域」と位置づけられます。

評価観点×EDI

SCSの議論では、たとえば取引先管理・資産管理・データ保護・インシデント対応/復旧といった観点で整理されます。ただ、これをそのまま実務に落とすと抽象度が高く、「結局、何を見ればいいのか」がぼやけることがあります。そこで本連載では、これらの観点をEDIの実務で確認しやすい“6つのチェックポイント”に落として整理します。この対応関係を押さえておくと、「なぜSCSの議論でEDIが避けて通れないのか」が見えてきます。

6つのチェックポイント

以下の6点は、SCS評価制度の観点ともつながり、実務で説明の根拠(文書・記録)を整理しやすい単位に分解したものです。第2回以降で、★3/★4の文脈で「どこまで揃えればよいか」を具体化します。

(1)脆弱性管理:更新を“運用として”回せているか

OSやミドルウェアを常に最新の状態に保ち、脆弱性を放置しないことが基本です。実務では「誰が」「どの頻度で」「適用できない場合の例外をどう扱うか」まで決め、実施記録を残せる状態にしておくと説明がしやすくなります。

(2)通信の安全確保:暗号化が担保されているか

データの盗聴や改ざんを防ぐため、通信を適切に暗号化することが求められます。「暗号化している」だけでなく、暗号設定の管理(変更の管理、設定根拠の整理)まで含めて説明できることが重要です。

(3)アクセス管理・認証:誰が触れるかを最小化できているか

ID/パスワードの適切な管理に加え、多要素認証(MFA)や権限分離など、なりすまし・内部不正を抑える設計が重要です。

“アカウントはある”ではなく、「権限を定期的に棚卸しできる」「退職・異動時の剥奪が運用で回る」までがポイントです。

(4)ログの取得と保管:事故時に“すぐ出せる”状態か

「いつ・誰が・何をしたか」を追えるログを、改ざんされにくい形で保管することが重要です。

さらに実務では、未着・重複・遅延やインシデント時に、どのログをどう出すか(検索・提示の手順)が整っていると、説明・調査が一気に楽になります。

(5)事業継続性(BCP):止まったときに戻せるか

災害時やシステム障害時にも取引を止めない体制(冗長化、自動バックアップ等)が重要です。

ここは「構成があるか」だけでなく、復旧の考え方(目標時間、代替手段、復旧判断の基準)が整理されていると、実地の場面で機能します。

(6)外部委託先の管理:外部サービス利用の説明ができるか

制度構築方針(案)では、クラウド等の外部サービス利用は、責任共有モデルの考え方に基づき、利用者側も対策実装や提供者側の対策状況確認が必要、と整理されています。

実務では「利用している外部サービスは何か」「どこまでが自社責任か」「提供者側の対策状況を何で確認するか(根拠資料)」を用意しておくと、説明が格段にしやすくなります。

SCS評価制度に向けて、まずはEDIの現状把握から。

EDI‑Master Cloudは、SCS評価制度で求められるEDI運用の整理と説明性向上を支援します。SCS評価制度への備えや、EDIのセキュリティ対策について、自社の状況に合わせて確認したい方は、お気軽にご相談ください。

制度開始前に、まず何をすべきか ― 最小の3ステップ

STEP 1現状を6点で棚卸しする

(できている/弱い/証拠が出せない を分ける)

STEP 2証拠を揃える

(手順書、実施記録、ログ、責任分担の整理)

STEP 3足りない所は「運用で埋める」か「サービス活用で揃える」かを決める

(現実的な落としどころを作る)

-

※

外部サービスを利用している(または利用を検討している)場合は、制度構築方針(案)でも触れられているとおり、責任共有モデルの考え方に沿って「自社で担う範囲」と「提供者側の対策状況を確認する範囲」を整理しておくと、説明がしやすくなります。

-

※

出典1:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)を公表しました」(2025年12月26日)

-

※

出典2:経済産業省「制度構築方針(案)本文(PDF)」(2025年12月)

-

※

出典3:経済産業省「中間取りまとめを公表しました」(2025年4月14日)

次回予告

第1回では、SCS評価制度の全体像と、なぜEDIが無関係ではないのかを整理しました。

次回(第2回)は、★3(最低限実装すべき水準)を今回の6つのチェックポイントに沿って「どこまで揃えればよいか」「何を用意すれば説明できるか」をチェックリスト形式で整理します。

SCS評価制度への備えや、EDIのセキュリティ対策について、自社の状況に合わせて確認したい方は、お気軽にご相談ください。

筆者紹介

綿貫 聡

2009年、キヤノンITソリューションズ株式会社に入社。

営業として約10年間、自社開発の通信系パッケージ製品の販売・提案を担当。

Web会議システム、Webメール、EDI、FAXサーバ、端末エミュレータなど、企業の業務コミュニケーションを支える幅広いソリューションに携わる。2020年よりEDIソリューション事業の商品企画を担当し、クラウド型EDIサービス「EDI-Master Cloud」を企画・立案し、2022年11月にサービスローンチ。現在は事業企画として、EDIを軸とした事業成長戦略の策定やサービス価値の高度化に取り組んでいる。

関連するソリューション・製品

EDI 導入のご相談・お問い合わせ

キヤノンITソリューションズ株式会社EDIソリューション営業本部 EDIソリューション事業企画部