デジタル変革とサイバーセキュリティ

いま企業に求められていること

キヤノンITソリューションズ 共想共創フォーラム2025イベントレポート

急速に進むデジタル化の中で、企業は新たなビジネスチャンスを掴む一方、サイバー攻撃という深刻なリスクにも直面しています。顧客情報の不正アクセス、DDoS攻撃、ランサムウェアなどの脅威が現実のものとなり、経営層の判断と対応力が企業の信頼と継続性を左右する時代です。本セッションでは、B2B企業にとって今後の戦略を考える上で、経営者・情報システム部門・現場担当者が一体となって取り組むべき課題と、そのための体制構築の重要性についてお話します。

東海大学 情報通信学部教授・学部長

三角 育生 様

セミナー動画(視聴時間:50分40秒)

デジタル化とサイバーセキュリティの現状

最新の脅威事例や法令対応、経営層の役割、AI活用に伴うリスクなど、実務に直結する情報を網羅的に解説します。特に「DX with Cybersecurity」という視点から、デジタル化とセキュリティの両立が企業成長の鍵となります。

- DXの進展に伴いサイバー攻撃が増加:DDoSや不正アクセスなど、業務停止や損失のリスクが拡大。

- 従来顧客への対応が課題:高齢者などへのセキュリティ対策の浸透が難しい。

- サイバーリスクは経営課題:IT部門任せではなく、経営層の関与が不可欠。

- DXは企業文化の変革も含む:業務効率化だけでなく、価値創出や競争力強化が目的。

- セキュリティ対策は「投資」:将来の事業成長に向けた戦略的取り組みとして位置づけるべき。

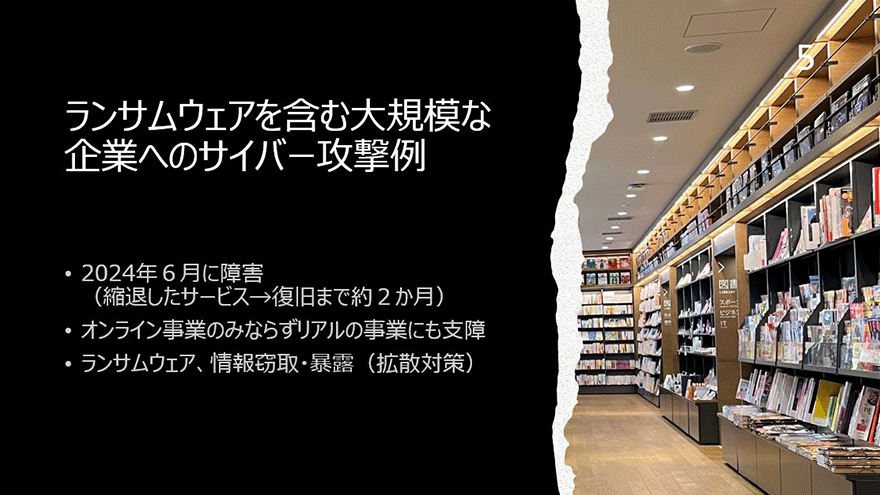

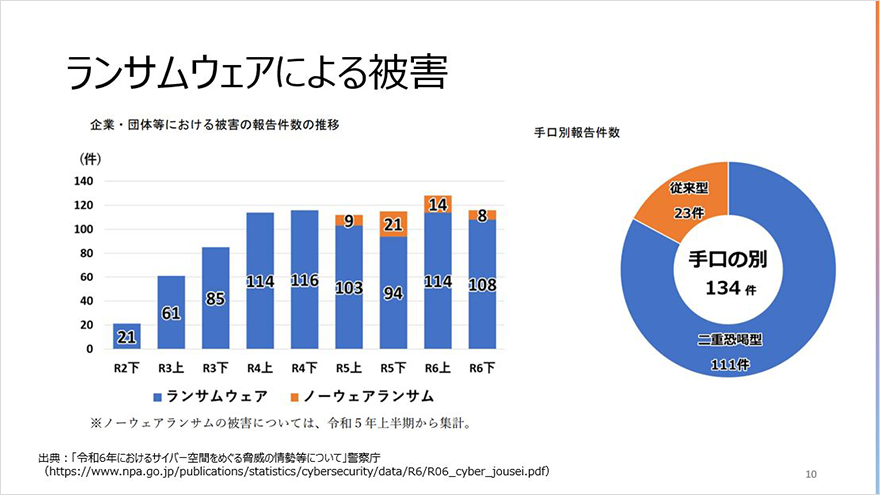

ランサムウェアの深刻な影響

近年、企業を標的としたランサムウェア攻撃が急増しており、その影響は単なるIT障害にとどまらず、事業全体の継続性や信頼性に深刻な打撃を与えています。2024年には、ある企業がランサムウェア被害によりオンラインサービスが縮退し、完全復旧までに約2か月を要しました。このような攻撃は、情報の窃取・暴露に加え、リアルな事業活動にも支障をきたすため、企業のレジリエンス(回復力)が問われる事態となっています。

講演では、ランサムウェアインシデントに備えるためには、事前の対応方針や手順の策定、関係者とのコミュニケーション計画の整備が不可欠であると強調されました。また、警察庁やNISC(内閣官房サイバーセキュリティセンター)などの公的機関が提供するガイドラインに基づき、事業継続計画(BCP)の一環としてランサムウェア対策を組み込むことが推奨されています。

サイバー攻撃はもはや「IT部門の問題」ではなく、経営層が主導して取り組むべき経営課題です。企業は、インシデント発生時の緊急対応体制や復旧体制を整備し、サプライチェーン全体を含めたリスク管理を行うことで、被害の最小化と早期回復を目指す必要があります。

- 復旧までに長期間を要する:サービス停止が数週間~数ヶ月に及ぶケースも。

- 情報の窃取・暴露による二次被害:顧客・取引先との信頼関係に影響。

- リアル事業への支障:オンラインだけでなく、物流や店舗運営などにも波及。

- 経営層の判断と説明責任が問われる:対応の遅れが企業価値を損なう可能性。

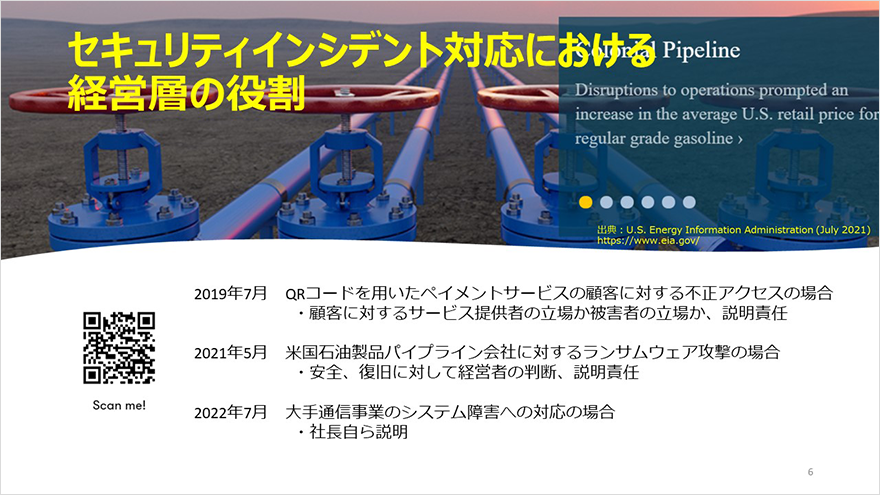

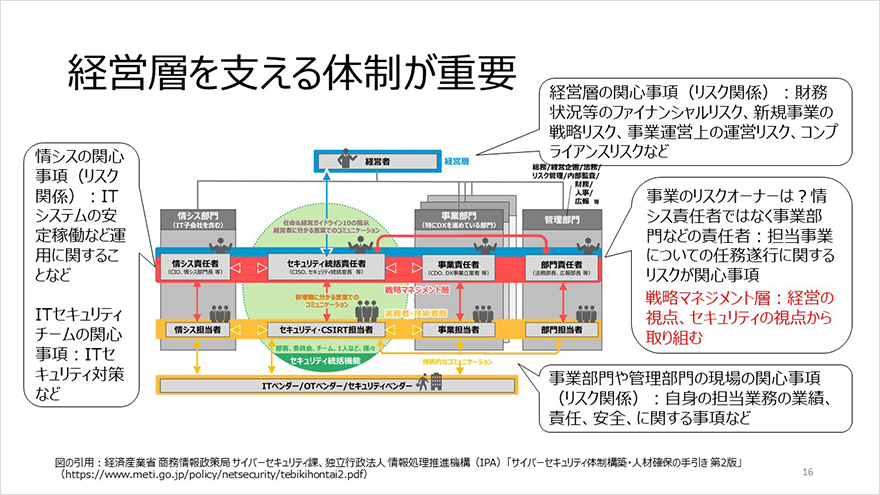

経営層のリーダーシップの重要性

サイバーセキュリティは、もはや技術部門だけの課題ではなく、企業経営に直結する重要なテーマです。セミナーでは、ランサムウェアやシステム障害などのインシデント対応において、経営層のリーダーシップが企業の信頼性や事業継続に大きく影響することが強調されました。実際に、過去の事例では社長自らが記者会見で説明責任を果たすケースもあり、経営層の迅速かつ的確な対応が企業価値の維持に直結しています。

しかしながら、すべての経営層がサイバーセキュリティの重要性を十分に理解しているわけではなく、「何をすべきか分からない」「適切な方針を示せない」といった課題も浮き彫りになっています。こうした状況を打破するためには、経営層が自らの責任としてサイバーリスクに向き合い、組織全体を巻き込んだ体制構築と意思決定を行うことが不可欠です。

経済産業省の「サイバーセキュリティ経営ガイドライン3.0」では、経営者がリーダーシップを発揮し、サプライチェーン全体に目配りしながら、平時・緊急時の対応体制を整備することが求められています。サイバーセキュリティは単なるコストではなく、将来の事業成長に向けた「投資」として捉えるべきです。

- インシデント時の説明責任と意思決定が企業価値に直結

- 「何をすべきか分からない」経営層が多く、支援体制が必要

- サイバーセキュリティは経営課題であり、リーダーシップが不可欠

- サプライチェーン全体を含めたリスク管理が求められる

- セキュリティ対策は「投資」として位置づけ、継続的改善を図るべき

法令対応とコンプライアンス

サイバーセキュリティ対策は、企業の自主的な取り組みにとどまらず、法令遵守とコンプライアンスの観点からも極めて重要です。セミナーでは、個人情報保護法や経済安全保障推進法、サイバー安全保障関連法など、企業が対応すべき主要な法令が紹介されました。これらの法令は、情報漏えいや不正アクセスなどのインシデント発生時に、報告義務や事前審査制度などを通じて企業の責任を明確にしています。

特に、個人情報保護法では、財産的被害が生じる可能性がある漏えいに対して、迅速な報告と対応が求められます。また、経済安全保障推進法では、基幹インフラの安定提供に関する事前審査制度やセキュリティクリアランス制度が導入されており、企業活動における安全保障リスクへの配慮が不可欠です。

さらに、サイバーセキュリティ経営ガイドライン3.0では、経営者がリーダーシップを発揮し、サプライチェーン全体にわたるセキュリティ対策を講じることが求められています。これらの法令やガイドラインは、企業が社会的責任を果たすための基盤であり、サイバーセキュリティを「投資」として位置づける視点が重要です。

- 個人情報保護法に基づく漏えい報告義務:財産的被害の可能性がある場合は迅速な対応が必要。

- 経済安全保障推進法による事前審査制度:基幹インフラ提供企業は安全保障リスクへの配慮が必須。

- サイバー安全保障関連法による官民連携の強化:通信情報の利用や無害化措置などが可能に。

- 経営ガイドラインに基づくサプライチェーン全体への対応:委託先やパートナー企業も含めた対策が求められる。

- セキュリティ対策はコンプライアンスと経営責任の両面から推進すべき「投資」

サイバーセキュリティ経営ガイドライン

サイバーセキュリティは、企業の持続的成長と社会的信頼を守るための「経営課題」であり、経営者が主導して取り組むべき領域です。経済産業省が策定した「サイバーセキュリティ経営ガイドライン Ver.3.0」では、経営者が果たすべき10の責務が明示されており、企業全体でのリスク認識と対応体制の構築が求められています。

まず、経営者はサイバーセキュリティリスクを自社のリスクマネジメントの重要課題として認識し、自らのリーダーシップのもとで対策を推進する必要があります。さらに、自社だけでなく、国内外の拠点や委託先、サプライチェーン全体にわたるセキュリティ対策への目配りが不可欠です。

平時・緊急時を問わず、関係者との積極的なコミュニケーションを通じて、インシデント対応体制や事業継続・復旧体制を整備することが求められます。また、PDCAサイクルによる継続的な改善、情報の収集・共有・開示の促進も重要な要素です。

このガイドラインは、サイバーセキュリティ対策を「コスト」ではなく「将来の事業活動への投資」として捉える視点を企業に促しており、経営層の責任と実践が企業の信頼性と競争力を左右することを強く示しています。

- 経営者のリーダーシップが対策推進の起点:自社のリスクとして認識し、主導する姿勢が重要。

- サプライチェーン全体への配慮が不可欠:委託先やパートナー企業も含めた対策が求められる。

- インシデント対応・事業継続体制の整備:平時からの準備が被害の最小化につながる。

- PDCAによる継続的改善と情報共有の促進:組織全体での取り組みが信頼性を高める。

- セキュリティ対策は「投資」:将来の成長と社会的責任を果たすための戦略的施策。

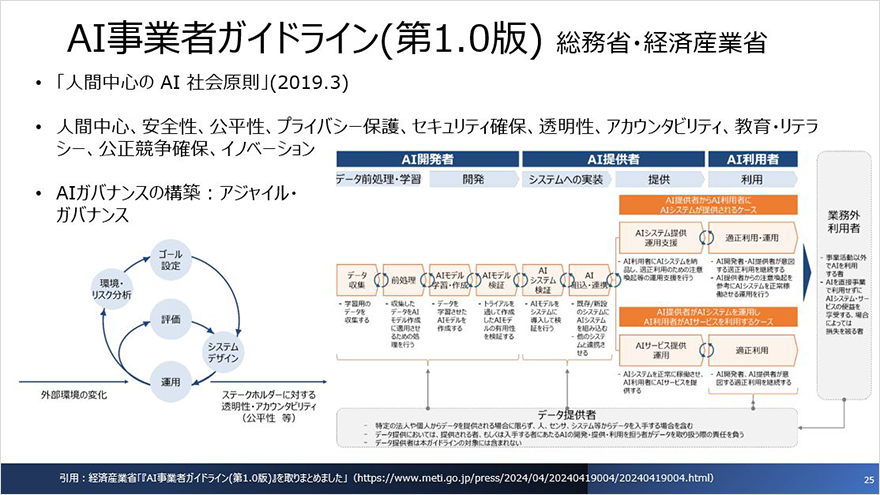

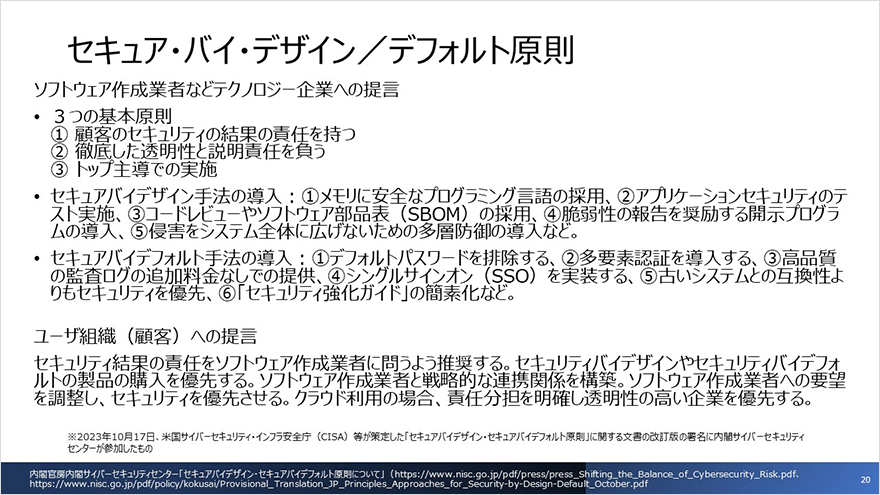

セキュリティバイデザインとAIリスク

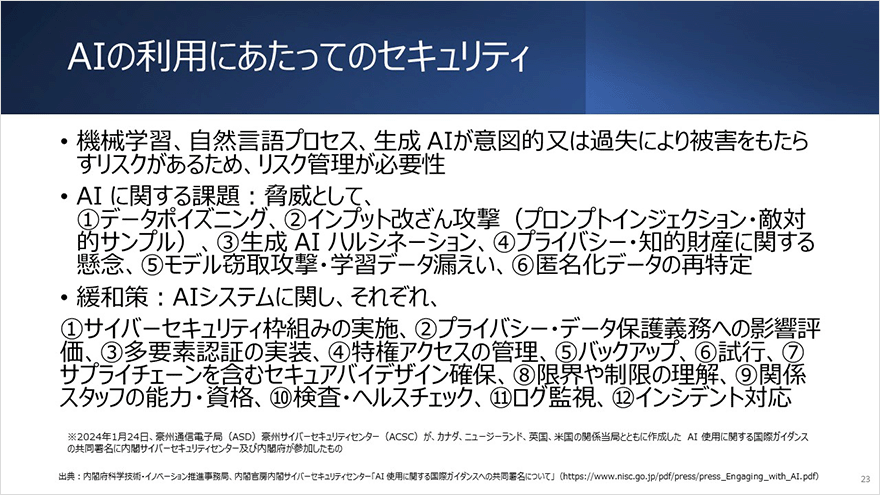

デジタル技術の進化に伴い、企業はAIやクラウドサービスなどの新技術を積極的に活用しています。しかし、その利便性の裏には、セキュリティリスクが潜んでおり、特にAIの業務利用においては、情報漏えいや誤作動による被害が現実のものとなっています。セミナーでは、こうしたリスクに対処するための「セキュリティ・バイ・デザイン/バイ・デフォルト」の考え方が紹介されました。

セキュリティ・バイ・デザインとは、製品やサービスの設計段階からセキュリティを組み込む手法であり、メモリ安全な言語の採用、コードレビュー、脆弱性報告制度の導入などが推奨されています。一方、セキュリティ・バイ・デフォルトでは、初期設定で安全性を確保することが求められ、デフォルトパスワードの排除や多要素認証の導入が例として挙げられました。

AIに関しては、データポイズニング、プロンプトインジェクション、モデル窃取などの脅威が存在し、プライバシーや知的財産への影響も懸念されています。これらのリスクに対しては、アクセス管理、ログ監視、インシデント対応体制の整備など、包括的な対策が必要です。

企業は、AIや新技術の導入にあたって、利便性だけでなくリスクも正しく評価し、セキュリティを前提とした設計・運用を行うことが、信頼性と持続可能性の確保につながります。

- 設計段階からセキュリティを組み込む「バイ・デザイン」:安全な言語やコードレビューの導入が重要。

- 初期設定で安全性を確保する「バイ・デフォルト」:多要素認証やログ提供などが推奨される。

- AI特有のリスクに対応:データ改ざんやモデル窃取などへの対策が不可欠。

- クラウド利用時の法令・国際リスクにも注意:国外サーバの法的影響を考慮する必要あり。

- セキュリティは利便性と並ぶ設計要件:技術導入時の戦略的判断が企業の信頼性を左右する。

結論:統合的なリスクマネジメントの推進

セミナーの締めくくりでは、企業が直面する多様なリスクに対して、サイバーセキュリティを含めた**統合的なリスクマネジメント(ERM:Enterprise Risk Management)**の重要性が強調されました。DXやAIの活用が進む中で、サイバー攻撃は単なる技術的問題ではなく、事業継続・ブランド価値・法令遵守・財務健全性など、企業活動全体に影響を及ぼすリスクとなっています。

NISTのサイバーセキュリティフレームワーク(CSF)では、ガバナンス・識別・防御・検知・対応・復旧の6つのコア機能を軸に、現状と目標のギャップを可視化し、優先順位をつけて対策を講じることが推奨されています。これにより、技術的な視点だけでなく、経営・財務・戦略的な視点からもリスクを評価・管理することが可能になります。

また、AIやクラウドなど新技術の導入に際しては、セキュリティ・バイ・デザインの考え方を取り入れ、設計段階からリスクを最小化することが求められます。企業は、部門間の連携を強化し、情報を横断的に共有することで、経営層が的確な判断を下せる環境を整える必要があります。

統合的なリスクマネジメントは、企業のレジリエンス(回復力)を高め、持続可能な成長を支える基盤となります。

- サイバーリスクは経営・財務・法務など多領域に影響:技術だけでなく事業全体での対応が必要。

- NIST CSFによる現状と目標のギャップ評価が有効:優先順位を明確にし、段階的に改善。

- ERMとの統合で戦略的リスク管理が可能に:経営層が意思決定に活用できる情報を整備。

- 部門横断の情報共有と連携が鍵:サイロ化を防ぎ、全社的な対応体制を構築。

- セキュリティ・バイ・デザインの導入で予防的対策を強化:新技術導入時のリスクを最小化。