- コラム

EDI連載コラム 第2回「電子証明書の基本と運用課題」

受発注や金融機関への振込など、企業活動に欠かせないEDI。本コラムでは、さまざまなEDIトレンドや各企業が意識すべきポイントを掘り下げてお届けしてまいります。

電子証明書ってどんなもの?

第一回では、IP網移行に際し、セキュリティ対策が重要であることをお伝えしました。今回は、EDIの通信部分の暗号化に必要となる電子証明書について、分かりやすくお伝えします。専門的な視点をなるべく除外しているため、大まかに内容を掴むための読み物としてご覧ください。

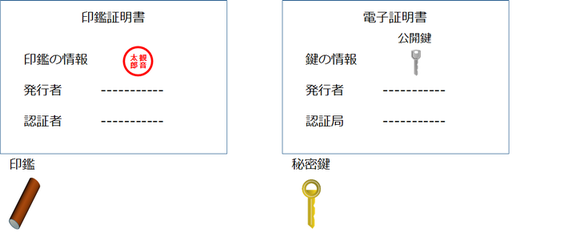

電子証明書とは、通信する相手が間違いなく本人であることを証明するものです。電子証明書として一般的な公開鍵証明書の場合、公開された鍵が通信相手のものであるということを、信頼できる第三者が保証します。認証局(CA)と呼ばれるものです。公開鍵が相手のものであると確認した上で、情報を格納し相手へ送付するという流れになります。

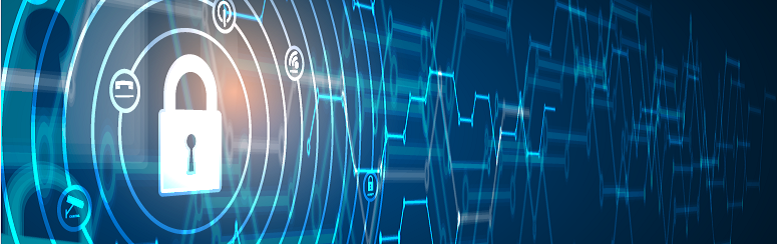

公開鍵と秘密鍵の関係は良く印鑑と印影に例えられます。[印鑑]で押すことのできる[印影]を、[自治体]が証明する[印鑑証明書]のように、[秘密鍵]と対になる[公開鍵]を、第三者の[認証局]が証明するのが[電子証明書]です。

図1 公開鍵と秘密鍵のイメージ

これらの証明書を使用することで、接続相手が正しい相手であり、なりすましや通信傍受を防いで安全な通信を行うことができます。また、ID/パスワードと証明書を併用する2要素認証や、さらにIPアドレス等で接続先のアドレスを制限するといった多要素認証を行うことにより、より安全性を高めることができます。

図2 公開鍵暗号基盤(PKI)のイメージ

どんな場面で使われている?

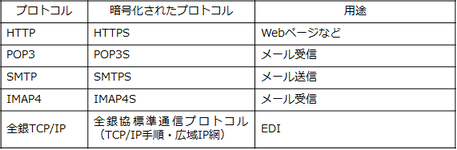

この電子証明書は、私たちの利用する様々な通信の安全な接続・暗号化を実現しています。例えば、Webブラウザでインターネットを閲覧する際などに利用するHTTPや、メールの送受信で利用するSMTP/POP3/IMAP4等があります。

現在ではインターネットの世界で攻撃対象とされることは珍しいことではありません(前回コラム参照)。そのため、メールの送受信やインターネット電子商取引、EDIによるデータ通信等での暗号化は必須と言えます。

図3 SSL/TLS暗号化を行う主なプロトコルの例

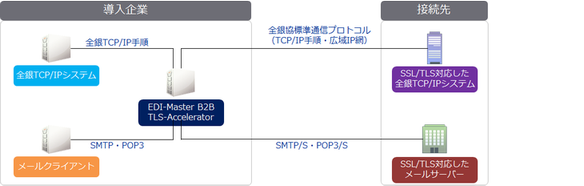

弊社の提供するSSL/TLS中継サーバ「EDI-Master B2B for TLS」は、SSLアクセラレータとしてソフトウェアベースで各種プロトコルのSSL/TLS通信を実現します。全銀TCP/IP手順の通信システムに本製品を組み合わせることで、インターネットに対応したEDI取引を簡単に実現できる他、Webサーバやメールサーバの暗号化も同時に実現できます。

図4 B2B for TLSで複数プロトコルの暗号化を行う例

電子証明書の課題

しかしながら、電子証明書の管理・運用には注意が必要です。

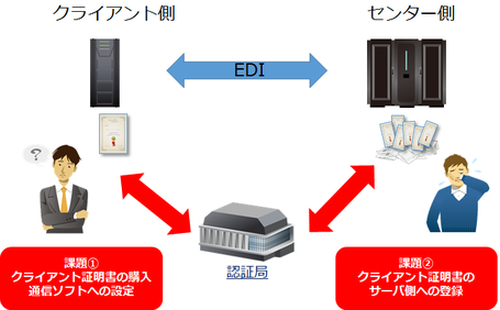

図5 証明書管理業務の課題

- 1.クライアント側の課題

一般的な電子証明書は1年~5年程度で更新する必要があり、その都度電子証明書の購入や接続相手への更新手続き、システムの設定が必要となります。 - 2.センター側の課題

接続先毎にクライアント証明書を配布・登録したり、取引先に認証局を指定されたりなど、クライアント証明書を複数持つことで管理・運用が煩雑になる原因となっています。また、クライアント毎に有効期限も異なるため、人力での管理には限界があります。

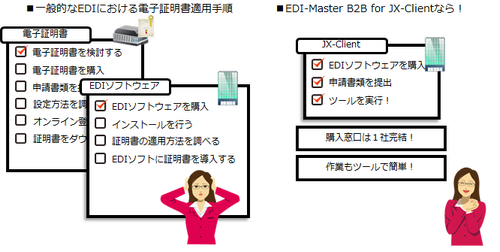

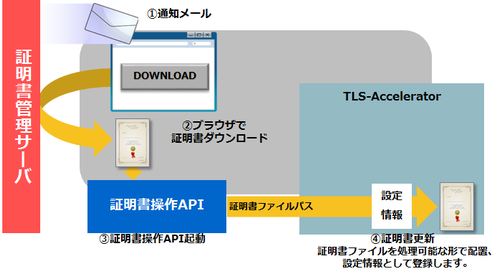

こういった証明書管理業務の課題を解決するため、当社は電子証明書の自動取得機能(図6)や、「証明書登録API」(図7)など、セキュリティと管理負荷軽減を実現する機能を提供してきました。証明書自動取得機能により、課題①のクライアント側の証明書購入・適用・更新作業を簡素化し、証明書登録APIにより課題①のセンター側の証明書登録・更新作業を自動化します。

図6 EDI-Master B2B for JX-Clientの電子証明書自動取得機能

図7 B2B for TLSの証明書登録API

来るインターネットEDI対応に向け、限られた時間で効率的に対応することが求められています。コストやスケジュールだけでなく、セキュリティ要件を確認の上、スムーズに移行ができるよう、早めのご準備をおすすめします。

関連するソリューション・製品

- EDI

専用線、VAN型EDIからインターネットEDIまで、様々な企業間電子商取引(EC/EDI)実現に向け最適な製品&ソリューションをご提供します。EDIのシステムを成功させるには、企業同士の業務を効率化するための業務分析や、各社がこれまで蓄積してきたデータを共通の形式に変換する技術が重要になります。

キヤノンITソリューションズでは、パッケージ製品・SaaSの提供のみならず、EDIシステムの設計・構築・運用にいたるまで、トータルなサポートが可能です。

- EDI-Master レガシーEDI(JCA,全銀手順,全銀TCP/IP)から、インターネットEDI(JX手順、ebMSv2、ebMSv3、AS2、全銀TCP/IP手順(広域IP網)、Web)まで、様々な業種業界で利用されている、標準プロトコルに対応し、小規模~大規模のEDIまで対応するトータルソリューションをご提供致します。

- EDI-Master B2B for TLS

EDI-Master B2B for TLSは、TCP/IPベースの通信システムと連携し、SSL/TLSによる暗号機能を提供する中継ソフトウェアです。既存の全銀TCP/IP手順システムの変更を最小限に抑えて、速やかにインターネット対応ができます。

「EDI-Master B2B Standard」「EDI-Master DEX for UNIX/Linux/Windows」「EDI-Master B2B for Mainframe」「全銀TCP通信プログラム」と連携することにより、インターネット対応した全銀TCP/IP手順(「全銀協標準通信プロトコル(TCP/IP手順・広域IP網)」の機能を提供します。これらの製品との組み合わせで、一般社団法人 情報サービス産業協会(JISA、現在はJiEDIA)主催の相互接続試験において、他社製品・サービスとの相互接続を確認済みのため、安心してご利用いただけます。

有償オプション「Extension Pack」の適用により、復号(サーバ)モード時に全銀TCP/IPプロトコルの情報など、多要素によるフィルタリング機能が利用でき、セキュリティ強化を実現できます。

また、全銀TCP/IP手順以外にも、メール(SMTP/POP3/IMAP4)やHTTPのシステムと連携することによっても暗号化通信が可能なため、EDI用途以外でも幅広くご利用いただけます。

※本製品は2021年10月1日に「EDI-Master B2B TLS-Accelerator」より「EDI-Master B2B for TLS」に製品名称を変更しました。

- ※本システムは、全銀TCP/IP手順、メール、HTTP通信の機能はございません。

- EDI-Master B2B for JX-Client EDI-Master B2B for JX-Client(JX-Client)は、流通BMSで最も普及しているJX手順(クライアント側)に対応した通信ソフトです。流通BMSフォーマット(XML形式)から固定長形式・CSV形式へのフォーマット変換機能を搭載し、XML形式を意識することなく流通BMSに対応できます。また、文字コード変換機能や、自動送受信、外部アプリケーションとの連携にも対応しており、JCA手順などの従来型EDIとの共存も可能です。