- コラム

EDI連載コラム 第1回「IP網移行で意識すべきセキュリティ対策」

受発注や金融機関への振込など、企業活動に欠かせないEDI。本コラムでは、さまざまなEDIトレンドや各企業が意識すべきポイントを掘り下げてお届けしてまいります。

インターネットに対応したEDIへの移行期限は待ったなし!しかし…

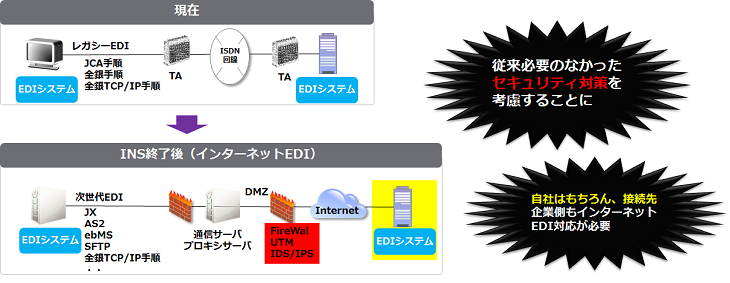

NTT電話回線のIP化が2024年1月に計画されており、電話回線やISDN回線を利用したEDIやFB(ファームバンキング)を利用しているシステムはインターネットに対応したEDIへ移行していく必要があります。一部の通信(NTT-他事業者間)においては2023年1月より通信の遅延が発生する可能性があり、多くの業界団体は2022年末までの移行を推奨しています。移行期限が間近に迫る中、新型コロナの影響により2020年5月現在自粛が続いていることも影響し、EDIを導入している企業は限られたリソース・スケジュールでの対応が迫られています。

しかしながら、拙速な対応は禁物です。電話回線からIP網に移行すると、これまで考慮しなくても良かったセキュリティ対策を行う必要があります。

図1 インターネットのシステム構成

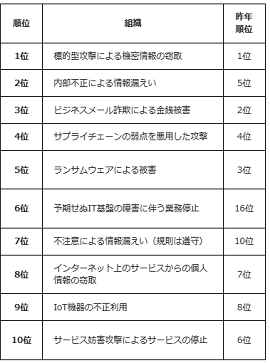

サイバー攻撃の実態

情報処理推進機構が毎年公開している情報セキュリティ10大脅威(図2)では、「サプライチェーンの弱点を悪用した攻撃」という脅威が2年連続で登場しています。これは、セキュリティ対策の強固な企業を直接攻撃するのではなく、取引先や関連会社等、セキュリティの手薄な企業を経由して攻撃するという手法です。

大手企業だけではなく、中小企業も悪意あるサイバー攻撃にさらされているという現状があります。大阪商工会議所の「中小企業に対するサイバー攻撃実情調査(令和元年7月)」では、驚くべきことに調査対象の30社全てでサイバー攻撃の実態が確認されました。

サプライチェーン攻撃の目的は中小企業そのものではなく、取引相手である大手企業のため、取引先へ被害が及びます。そういった被害が発生した場合の対処について、昨年の調査では企業の47%が損害賠償、29%が取引停止などの厳しい措置を取る意向を示しているそうです。

このような状況もあり、EDIの仕様を策定する業界団体やセンター側企業はより厳しいセキュリティ仕様を求める可能性があります。 例えば、一般社団法人全国銀行協会はインターネットに対応したEDI標準プロトコルとして「全銀協標準通信プロトコル(TCP/IP手順・広域IP網)」を制定していますが、セキュリティに関しては暗号化が必須となっています。その方法についてはいくつかの方式がありますが、インターネットEDI普及推進協議会(JiEDIA)のガイドラインでは、なりすまし防止のためクライアント認証が推奨されています。

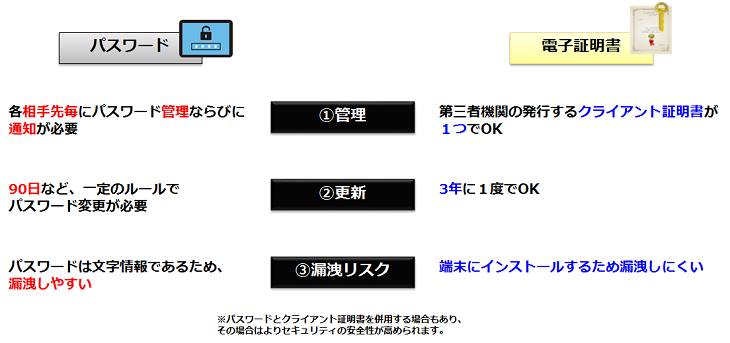

実際に利用するかどうかは、各業界団体・各企業間の取り決めとなりますが、セキュリティ要件やコスト、普段の管理や運用のしやすさも考慮して検討する必要があります。(図3)

図3 電子証明書とパスワード運用の比較

当社の取り組み

当社では、各業界団体や企業の選択肢を広げるため、インターネットEDI移行を見据えたセキュリティ機能強化、証明書管理の強化した製品づくりを推進しています。

流通BMSのJX手順クライアントとして活用できる「EDI-Master B2B for JX-Client」は、株式会社インテックが発行する電子証明書を自動で取得・更新することができる機能を搭載しています。証明書のインストール・更新作業を自動で行うことができ、証明書運用の負荷を大いに軽減できます。

全銀TCP/IP通信のインターネット対応に最適な「EDI-Master B2B for TLS」は、独自のセキュリティ対策として、フィルタリング機能を活用することで、単純な暗号化だけではなく、IPアドレスや全銀センターコード、クライアント証明書などの多要素認証を行うことができます。

2024年のNTT電話回線のIP化まで残された時間はあとわずかです。取引先が多い場合は、インターネットEDIへの切り替えに必要なシステムエンジニアの体制が十分に確保できないことも起こりえます。通信の遅延により業務に影響が発生する事態にならないように、インターネットEDIへの移行に向けたスケジュール、体制、方式など貴社の状況をあらためてご確認ください。

関連するソリューション・製品

- EDI

専用線、VAN型EDIからインターネットEDIまで、様々な企業間電子商取引(EC/EDI)実現に向け最適な製品&ソリューションをご提供します。EDIのシステムを成功させるには、企業同士の業務を効率化するための業務分析や、各社がこれまで蓄積してきたデータを共通の形式に変換する技術が重要になります。

キヤノンITソリューションズでは、パッケージ製品・SaaSの提供のみならず、EDIシステムの設計・構築・運用にいたるまで、トータルなサポートが可能です。

- EDI-Master レガシーEDI(JCA,全銀手順,全銀TCP/IP)から、インターネットEDI(JX手順、ebMSv2、ebMSv3、AS2、全銀TCP/IP手順(広域IP網)、Web)まで、様々な業種業界で利用されている、標準プロトコルに対応し、小規模~大規模のEDIまで対応するトータルソリューションをご提供致します。

- EDI-Master B2B for TLS

EDI-Master B2B for TLSは、TCP/IPベースの通信システムと連携し、SSL/TLSによる暗号機能を提供する中継ソフトウェアです。既存の全銀TCP/IP手順システムの変更を最小限に抑えて、速やかにインターネット対応ができます。

「EDI-Master B2B Standard」「EDI-Master DEX for UNIX/Linux/Windows」「EDI-Master B2B for Mainframe」「全銀TCP通信プログラム」と連携することにより、インターネット対応した全銀TCP/IP手順(「全銀協標準通信プロトコル(TCP/IP手順・広域IP網)」の機能を提供します。これらの製品との組み合わせで、一般社団法人 情報サービス産業協会(JISA、現在はJiEDIA)主催の相互接続試験において、他社製品・サービスとの相互接続を確認済みのため、安心してご利用いただけます。

有償オプション「Extension Pack」の適用により、復号(サーバ)モード時に全銀TCP/IPプロトコルの情報など、多要素によるフィルタリング機能が利用でき、セキュリティ強化を実現できます。

また、全銀TCP/IP手順以外にも、メール(SMTP/POP3/IMAP4)やHTTPのシステムと連携することによっても暗号化通信が可能なため、EDI用途以外でも幅広くご利用いただけます。

※本製品は2021年10月1日に「EDI-Master B2B TLS-Accelerator」より「EDI-Master B2B for TLS」に製品名称を変更しました。

- ※本システムは、全銀TCP/IP手順、メール、HTTP通信の機能はございません。

- EDI-Master B2B for JX-Client EDI-Master B2B for JX-Client(JX-Client)は、流通BMSで最も普及しているJX手順(クライアント側)に対応した通信ソフトです。流通BMSフォーマット(XML形式)から固定長形式・CSV形式へのフォーマット変換機能を搭載し、XML形式を意識することなく流通BMSに対応できます。また、文字コード変換機能や、自動送受信、外部アプリケーションとの連携にも対応しており、JCA手順などの従来型EDIとの共存も可能です。